1. Compliance Nedir?

Compliance, bir kuruluşun yasal düzenlemelere, sektör standartlarına ve iç politikalarına uyum sağlamasını ifade eder. Kurumlar, bu gerekliliklere uyarak hem yasal yükümlülüklerini yerine getirir hem de güvenlik risklerini en aza indirir.

Compliance’ın Önemi

-

Yasal Riskleri Azaltır: Cezaların önüne geçer.

-

Güvenliği Artırır: Bilgi güvenliğini güçlendirir.

-

Güvenilirliği Artırır: Müşteri ve iş ortakları için güven oluşturur.

-

Verimliliği Artırır: Sürekli iyileştirme sağlar.

Öne Çıkan Standartlar

-

ISO 27001: Bilgi güvenliği yönetim standardı.

-

CIS Benchmarks: Güvenli sistem yapılandırma kılavuzları.

-

NIST: Güvenlik standartları ve rehberleri.

-

GDPR: Avrupa veri koruma yönetmeliği.

-

PCI-DSS: Kartlı ödeme güvenliği standardı.

Kuruluşlar, kendi sektörlerine uygun standartları benimseyerek uyumluluk süreçlerini yönetmelidir.

2. Compliance Taraması Nedir?

Compliance taraması, bir sistemin, uygulamanın veya ağın belirlenen güvenlik ve uyumluluk standartlarına uygun olup olmadığını değerlendirmek için yapılan kontrolleri ifade eder. Bu taramalar, otomatik araçlar veya manuel incelemeler ile gerçekleştirilebilir.

Compliance Taramasının Amacı

-

Güvenlik Açıklarını Belirleme: Sistemlerdeki eksiklikleri ortaya çıkarır.

-

Regülasyonlara Uyum Sağlama: Yasal ve sektör standartlarına uygunluğu değerlendirir.

-

Riskleri Minimize Etme: Potansiyel tehditleri tespit ederek önlem alınmasını sağlar.

-

Sürekli İyileştirme: Uyumluluğun sürdürülebilir olmasını sağlar.

Compliance Taramasında Kullanılan Araçlar

-

Tenable.sc: Geniş kapsamlı uyumluluk değerlendirmeleri sağlar.

-

Qualys Compliance Suite: Uyumluluk kontrollerini otomatikleştirir.

Compliance taramaları düzenli olarak yapılmalı ve tespit edilen eksiklikler hızlıca giderilmelidir.

3. CIS Nedir, Neden Sıklıkla CIS Templateleri Kullanılır?

CIS (Center for Internet Security), sistem ve ağ güvenliği için güvenli sistem yapılandırmalarını belirleyen bir organizasyondur. CIS Benchmarks, çeşitli işletim sistemleri, uygulamalar ve ağ cihazları için önerilen güvenlik yapılandırmalarını içerir.

CIS’in Önemi

-

Geniş Kapsam: Windows, Linux, ağ cihazları ve bulut platformları için güvenlik rehberleri sunar.

-

Endüstri Standardı: Dünya çapında birçok kuruluş tarafından referans alınır.

-

Güvenliği Artırır: Varsayılan zayıf konfigürasyonları gidererek sistemleri daha güvenli hale getirir.

CIS Templatelerinin Kullanımı

-

Kolay Uygulanabilirlik: CIS templateleri, otomatikleştirilmiş araçlarla kolayca uygulanabilir.

-

Uyumluluk Kontrolleri: Birçok regülasyon ve standartla uyumluluk sağlar.

-

Daha Güvenli Sistemler: Güvenlik açıklarını en aza indirir ve sistemleri daha dayanıklı hale getirir.

CIS templateleri, Tenable.sc gibi araçlarla entegre edilerek sistemlerin güvenliğini ve uyumluluğunu sürekli olarak kontrol etmek için kullanılabilir.

4) Tenable.sc ile Windows Server 2019 Üzerinde Örnek Compliance Taraması

Hazırlık

İlgili taramayı Tenable.sc ürünü ile gerçekleştirebilmemiz için aşağıdaki bileşenlerin hazır olması gerekmektedir;

Uygun Audit dosyası

Compliance taraması için gerekli Policy

Hedef sistemin kimlik bilgileri

Bilgi: Tenable.sc ve bir çok network tarama tool’u için taramalar remote(credential’sız) ve local (credential’lı) olarak gerçekleşmektedir. Compliance taramalar için Local tarama gerçekleştirilmesi gerekmektedir. Aşağıdaki makale Windows makinelerin sorunsuz olarak taranması için gerekli isterleri sıralamaktadır.

https://community.tenable.com/s/article/Troubleshooting-Credential-scanning-on-Windows?language=en_US

Not: Sadece Domain veya local admin kullanıcı sağlanması yeterli değildir. :)

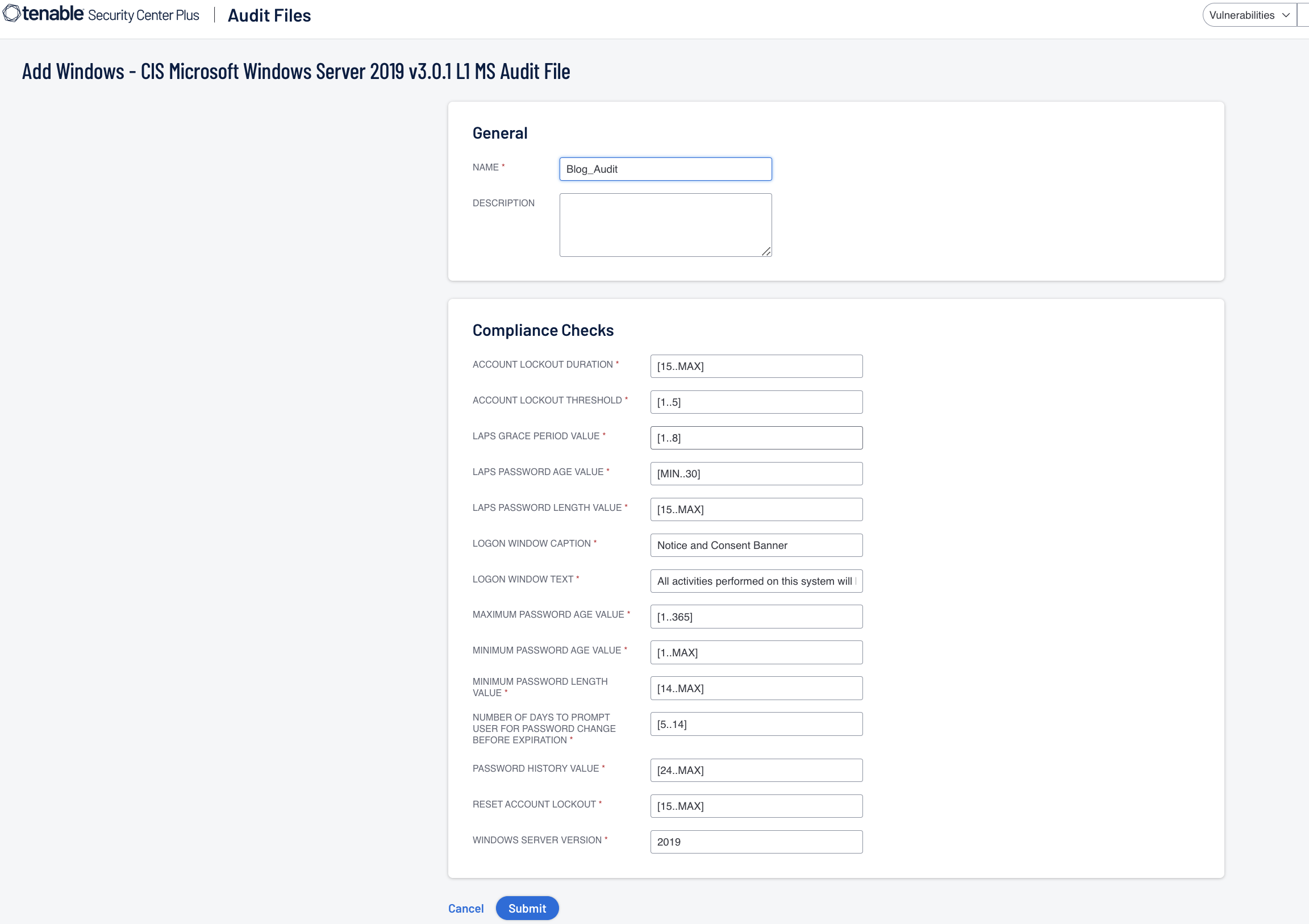

a) Audit dosyasının seçilmesi

Scans> Audit Files> Add

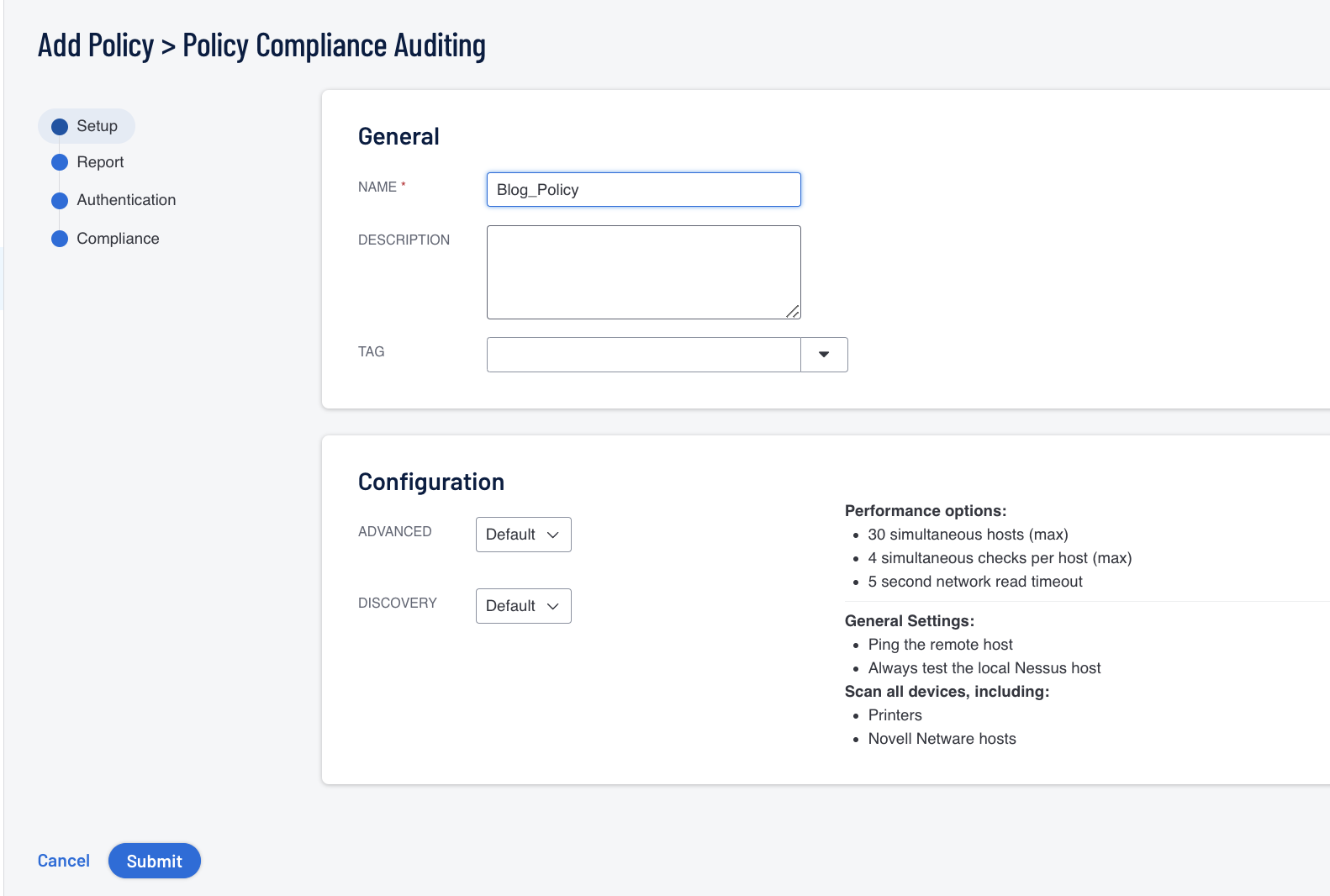

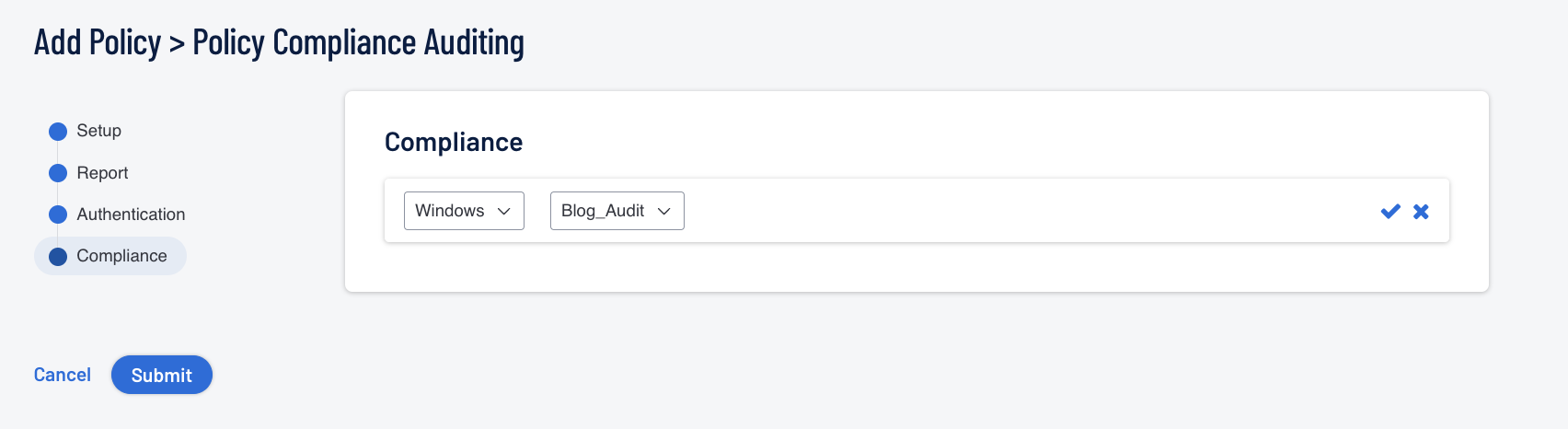

b) Policy oluşturulması

Scans> Policies> Add> Policy Compliance Auditing

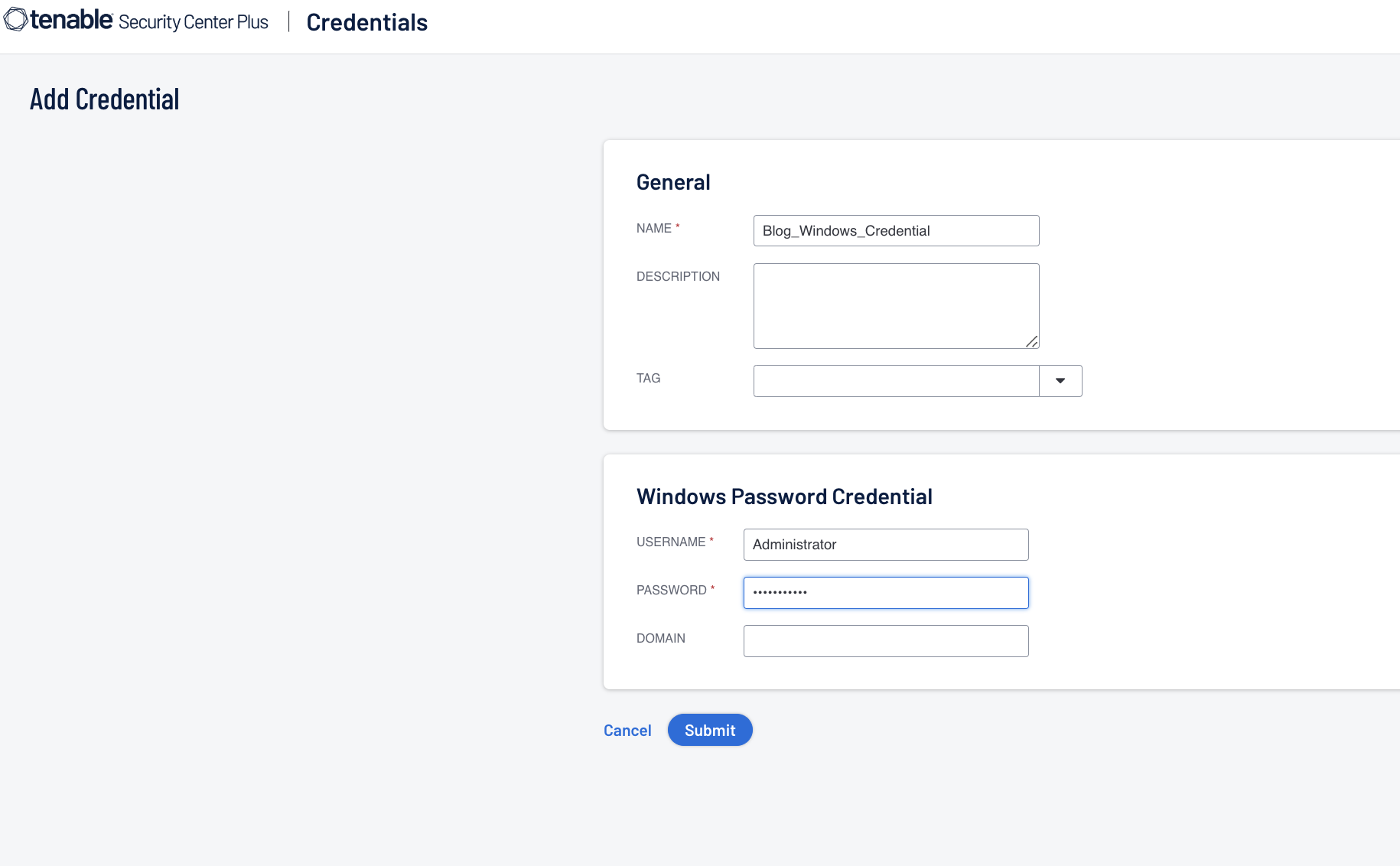

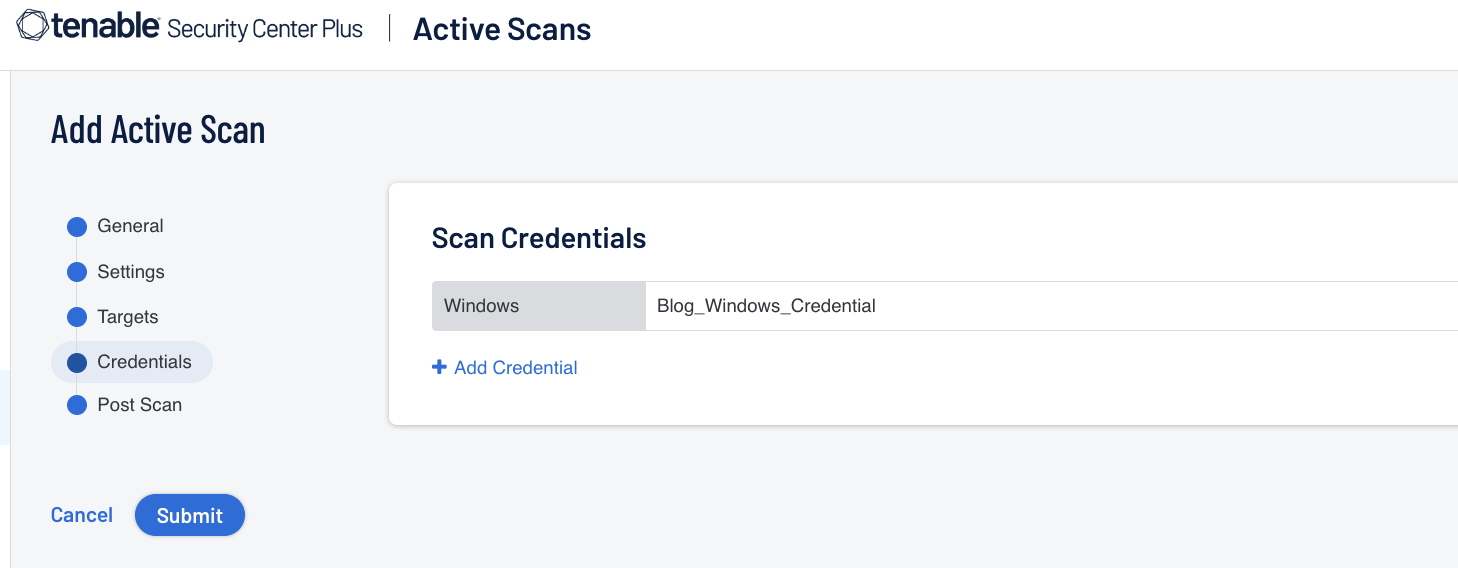

c) Credential tanımı

Scans> Credentials> Windows

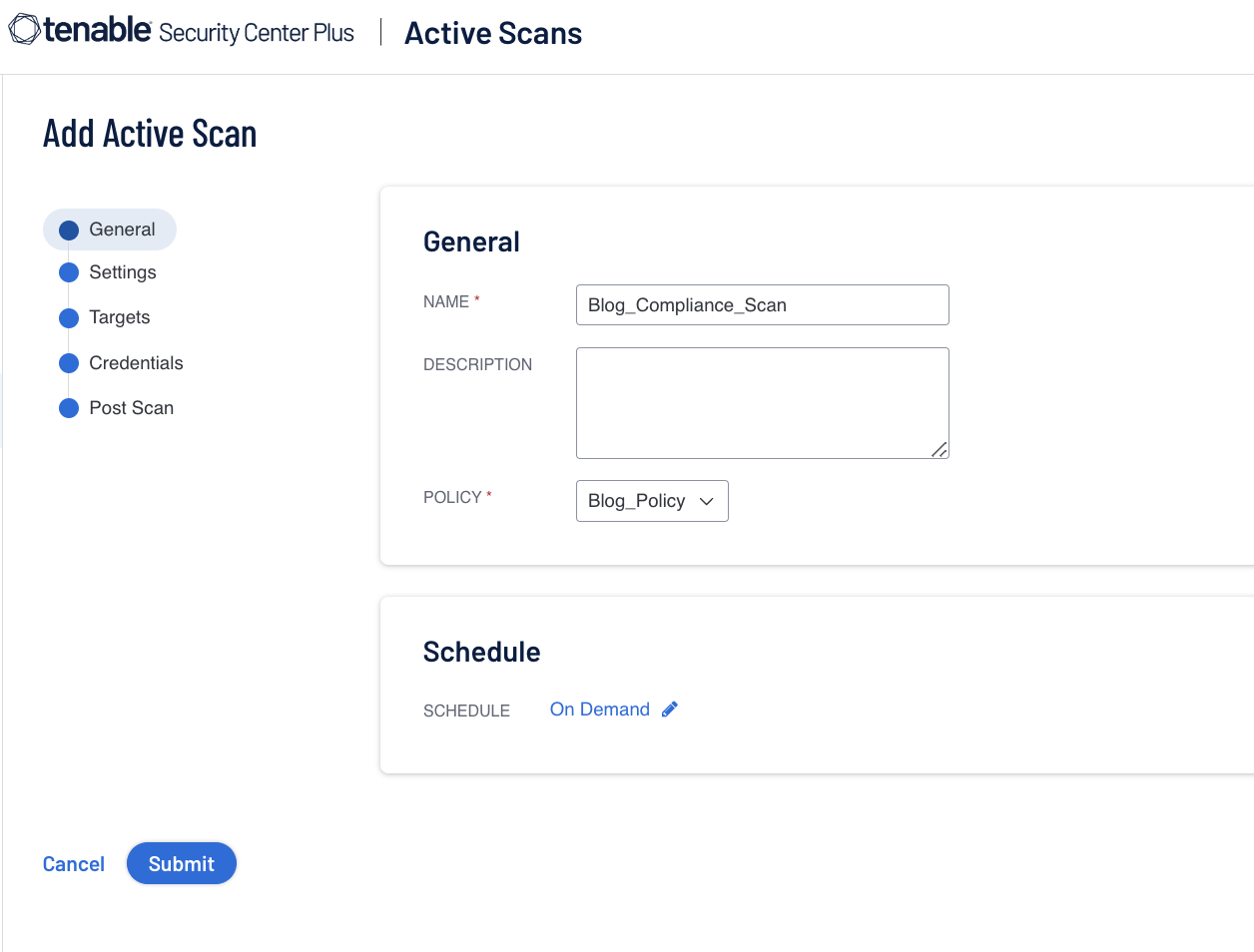

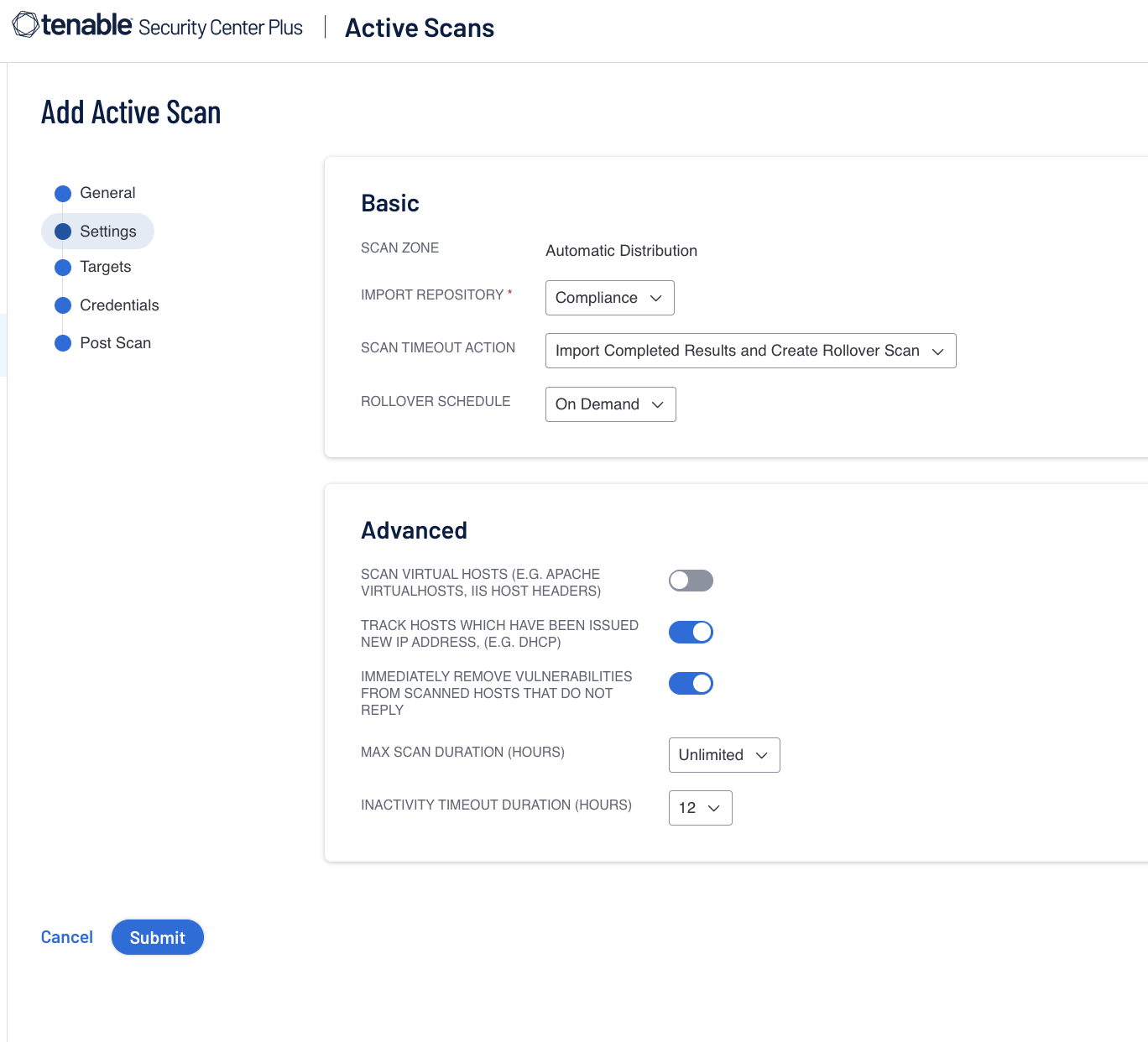

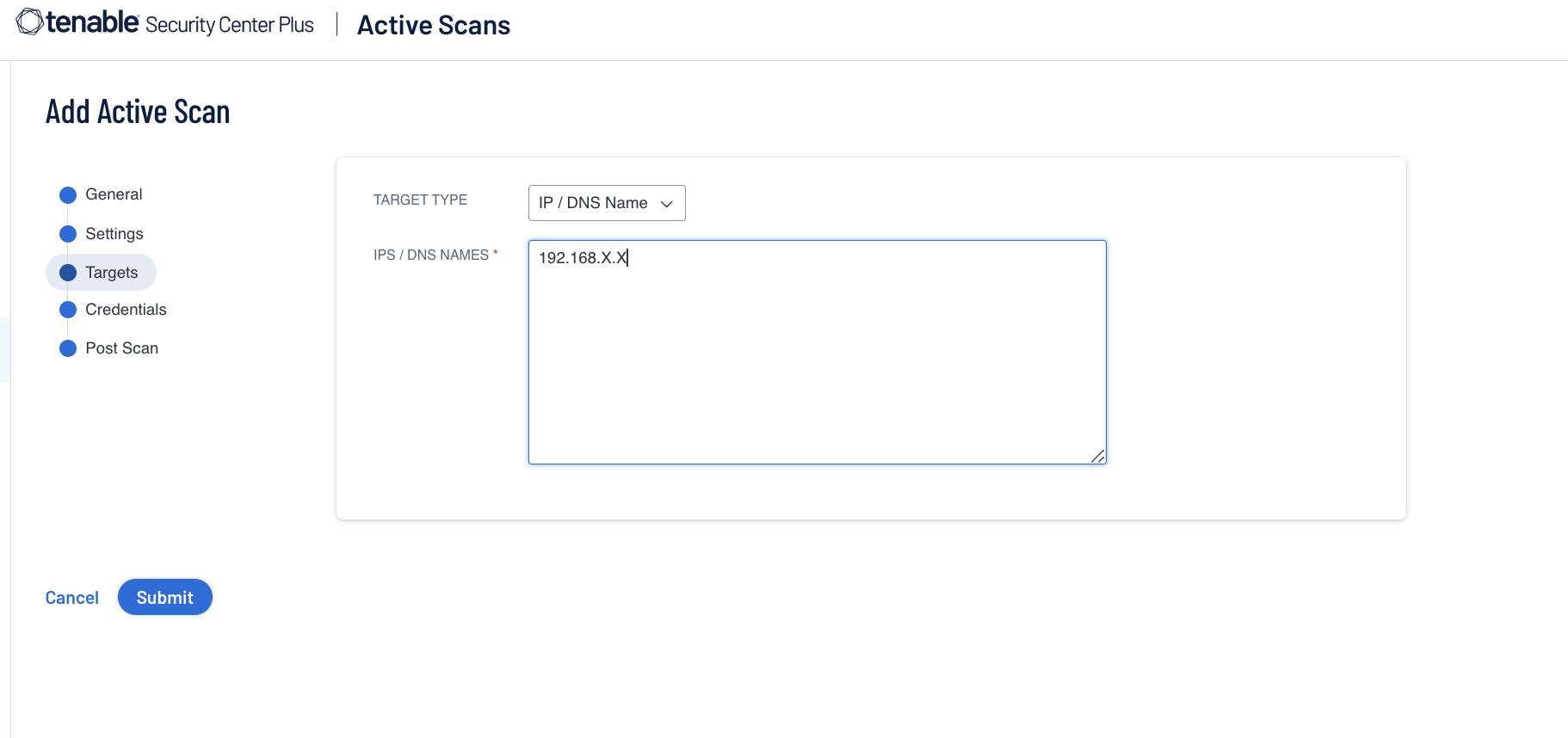

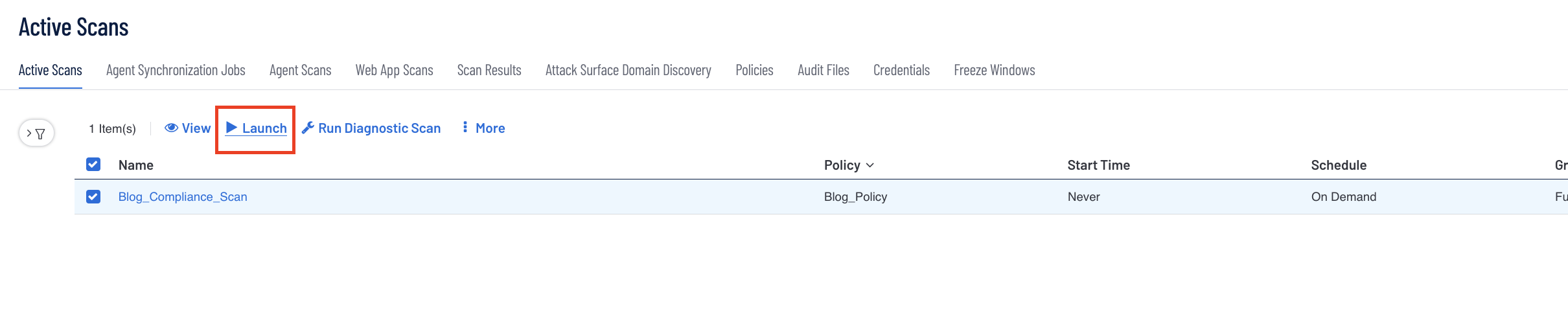

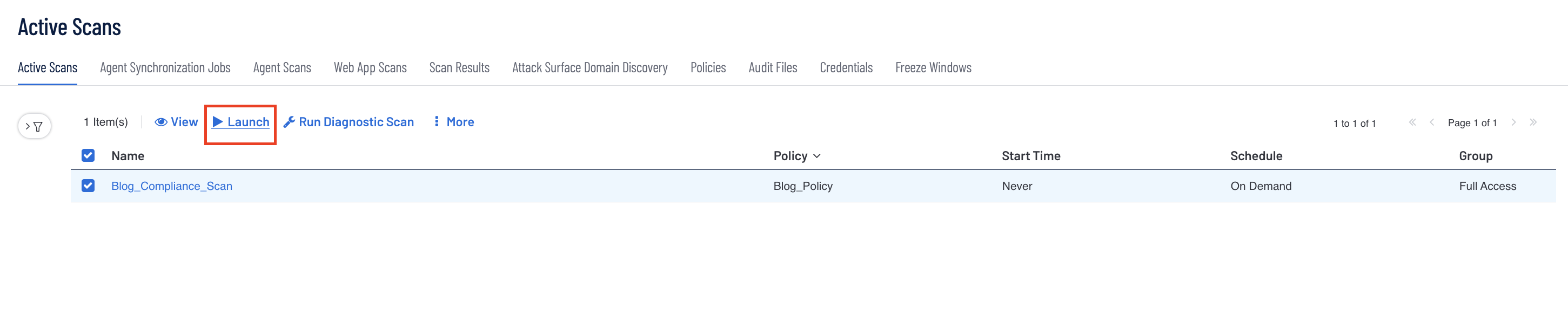

Taramanın oluşturulması ve başlatılması

Scans> Active Scans> Add

Post scan alanına taramadan sonra çalışmasını istediğiniz raporu ekleyebilirsiniz eğer bir rapor çalıştırmak istemiyorsanız boş geçip Submit edebilirsiniz.

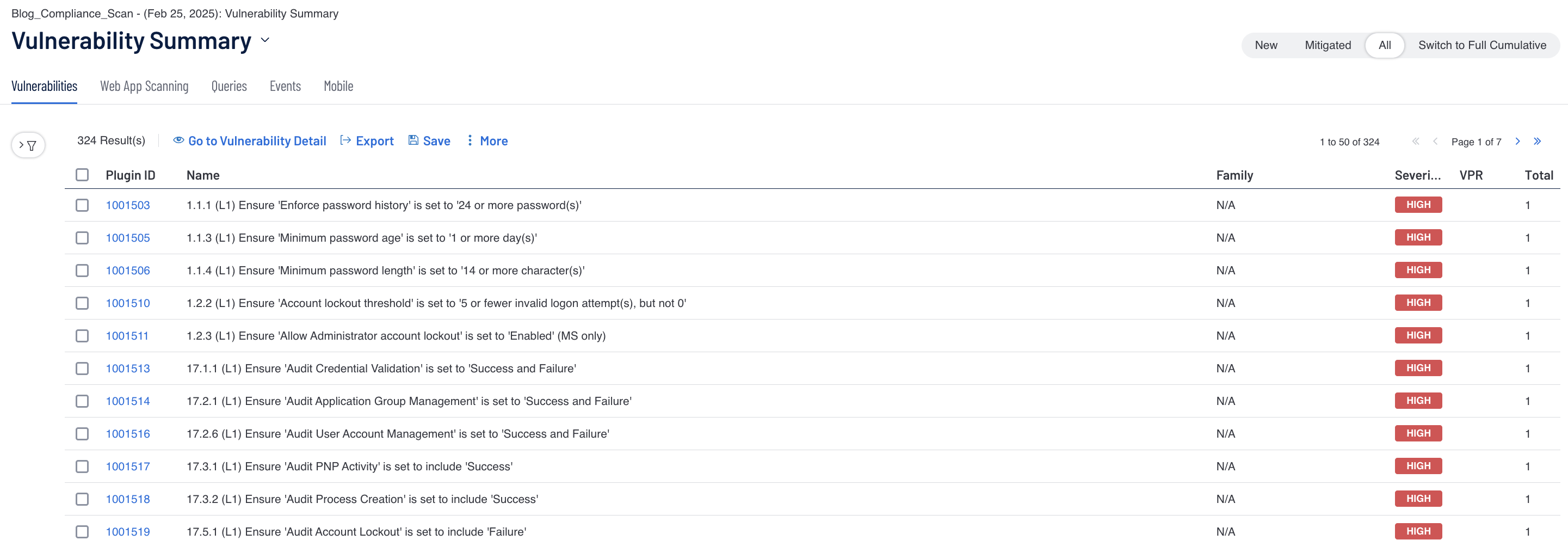

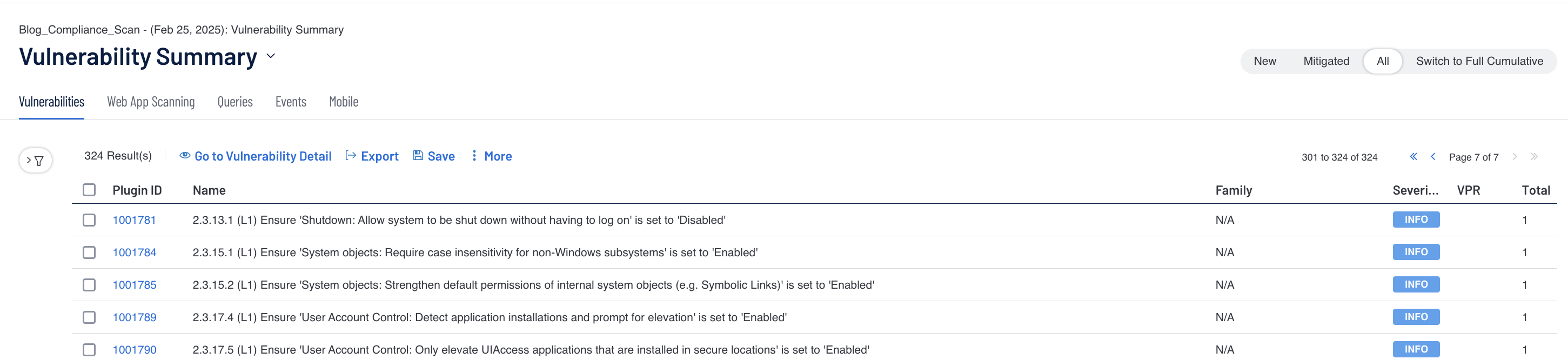

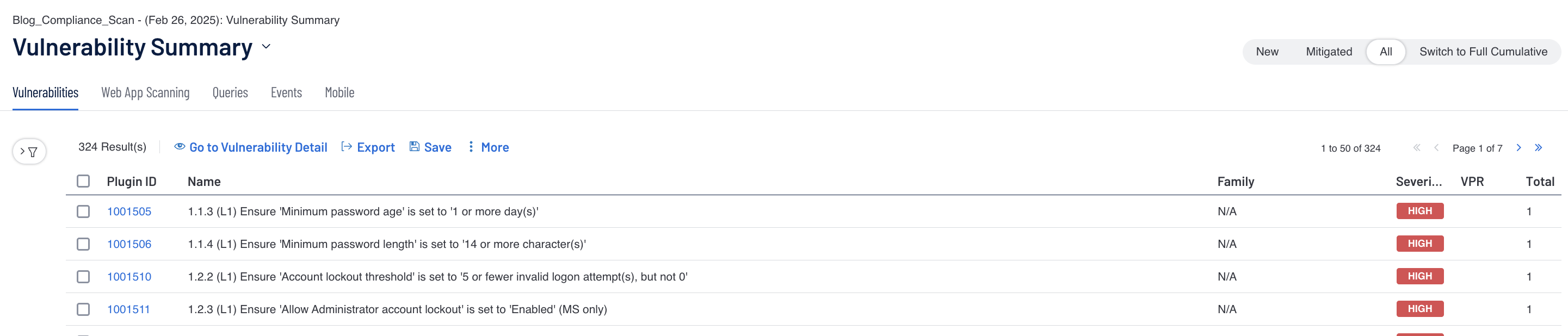

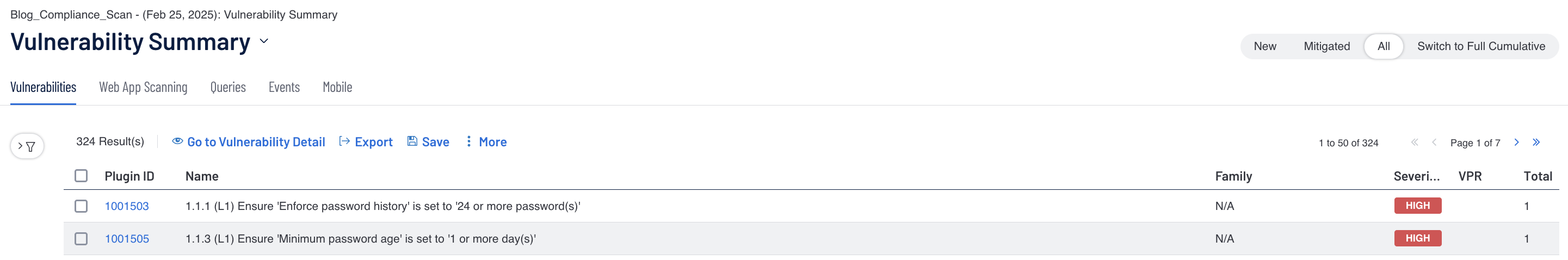

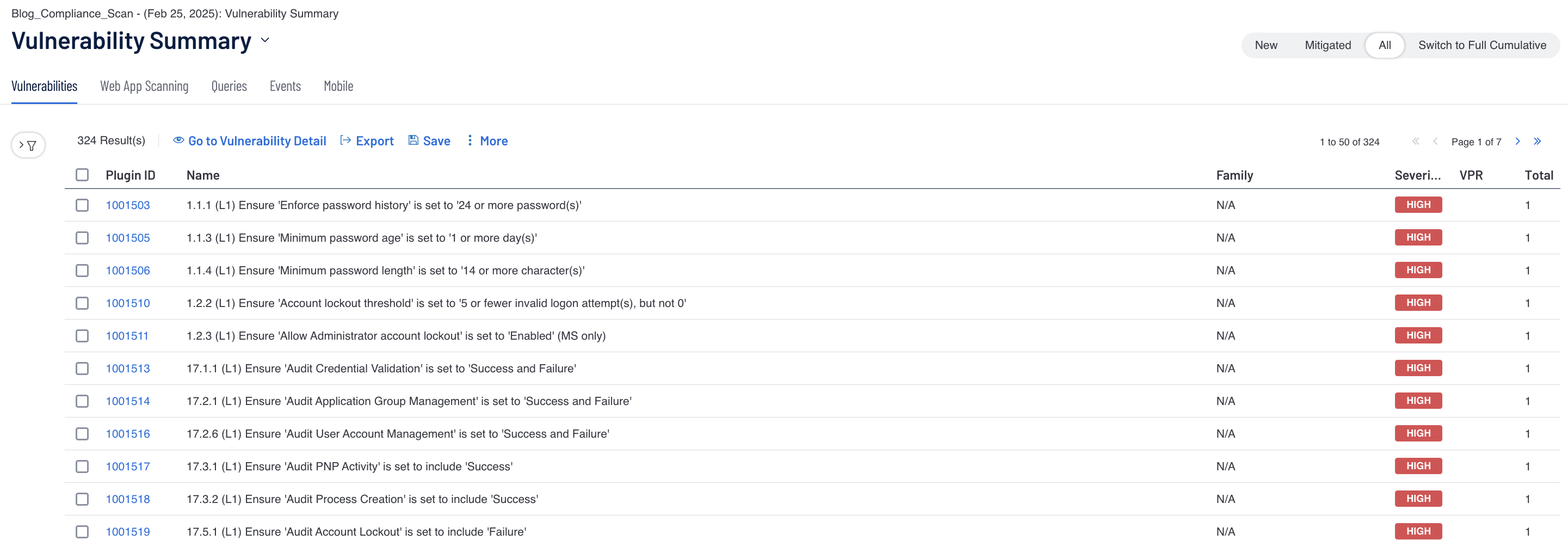

5) Compliance Tarama Sonuçların Analiz Edilmesi

Tarama sonuçlarında standarta uygun olması durumunda Info olmaması durumunda ise High olarak görünmektedir

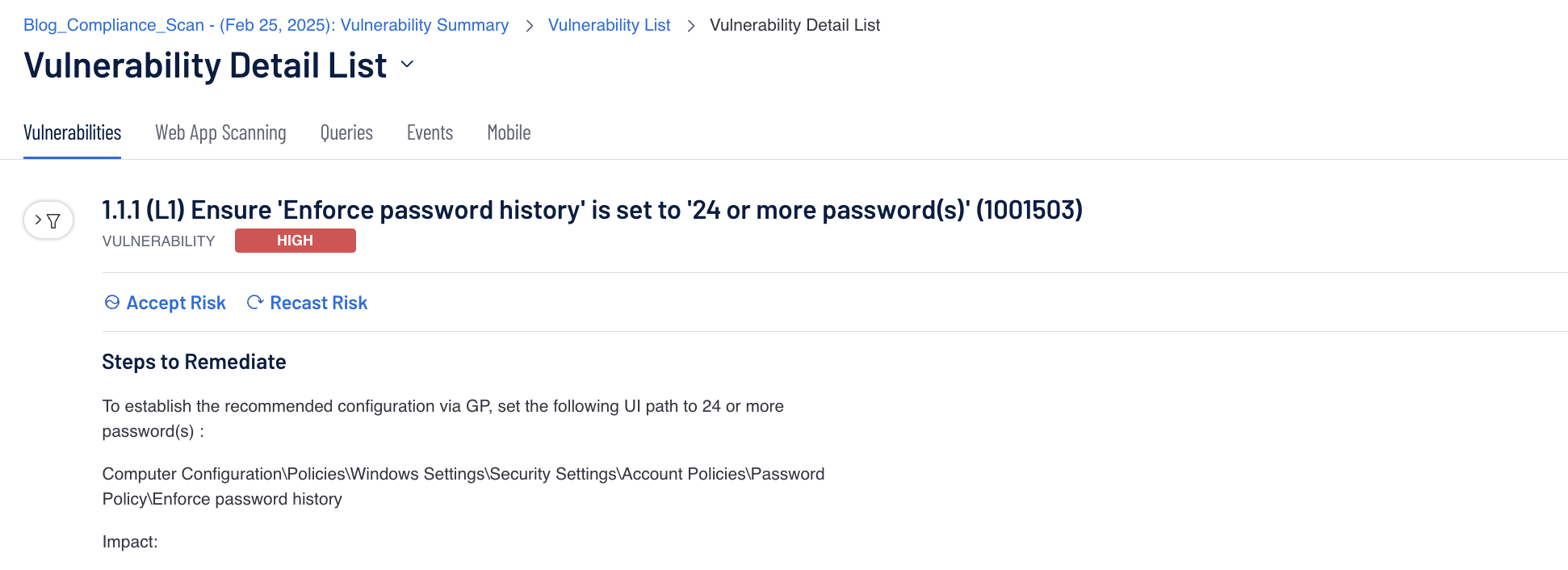

Örn Bulgu:

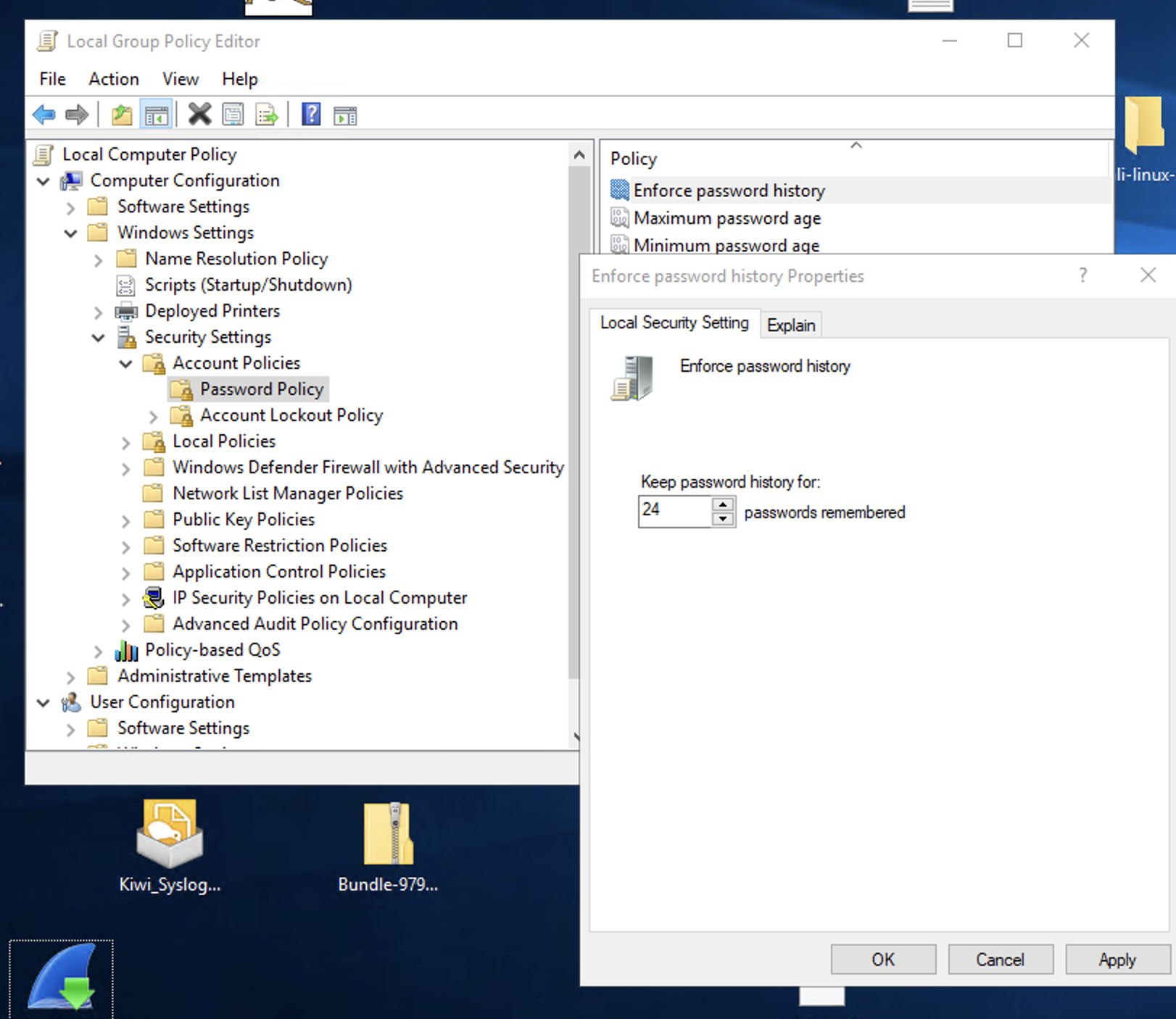

Remediation:

Kontrol taraması sonucu

Aşağıda görüldüğü üzere ilgili bulgu tekrarlamamıştır.

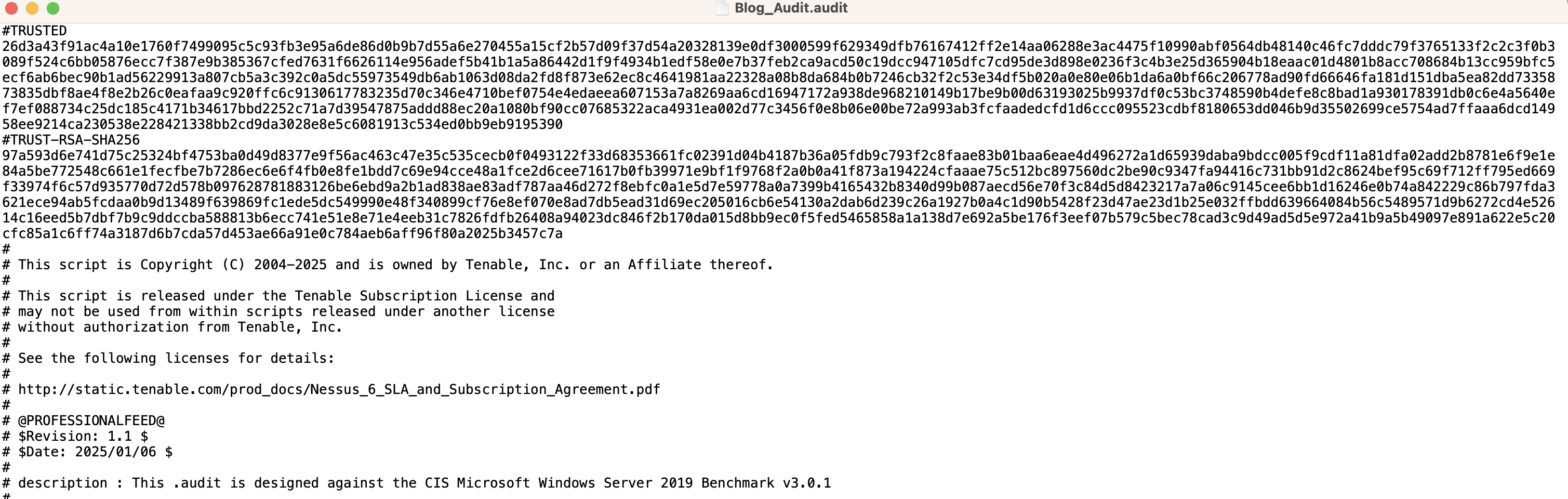

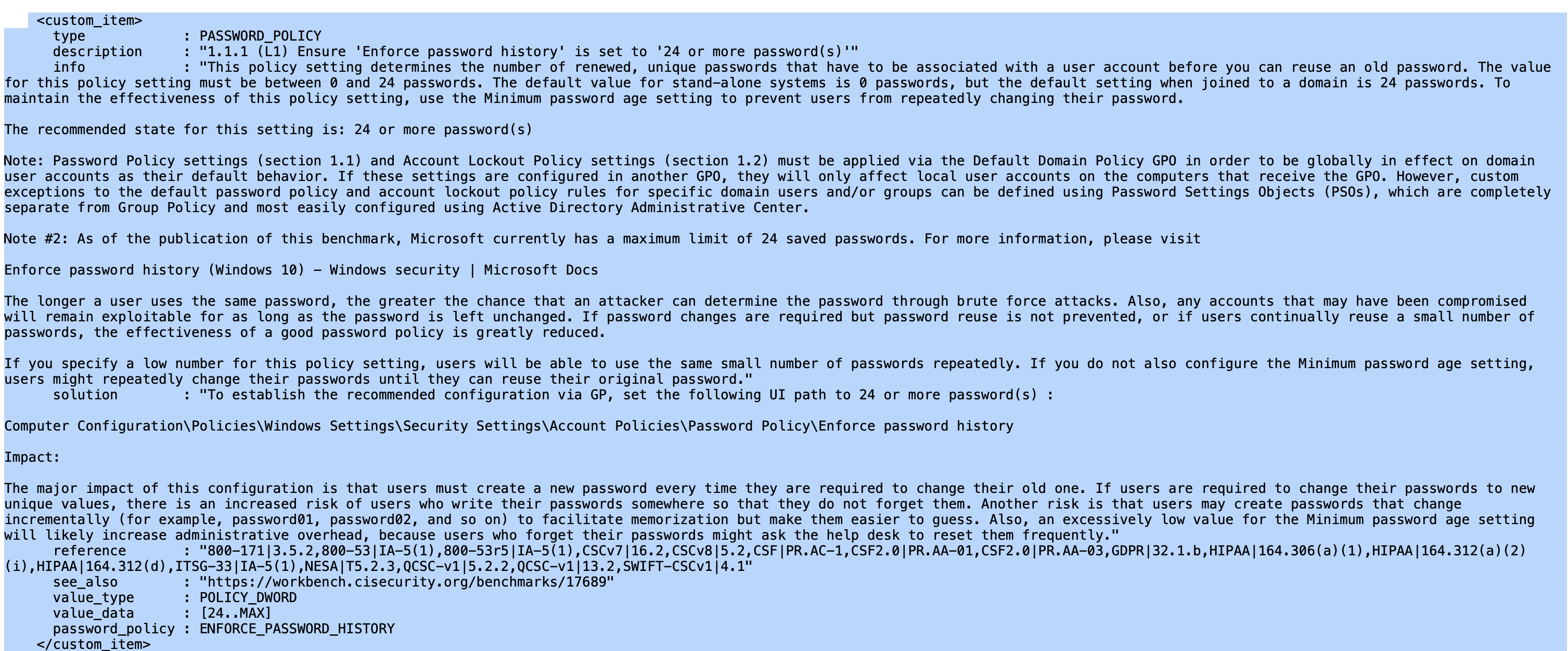

6) Audit Dosyasının İçeriğinin İncelenmesi

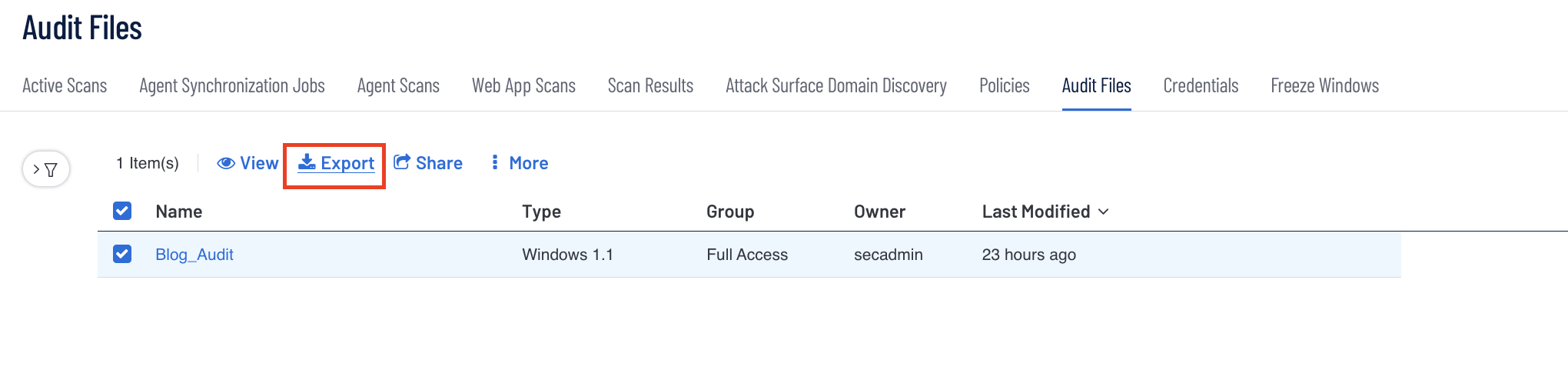

a) İlgili Audit file Tenable.sc üzerinden export edilir.

b) Export edilen audit file notepad++ veya moped gibi bir metin düzenleyicisi ile açılır.

Kontroller iki custom item arasında tanımlanmıştır. Gereksiz olarak görünen veya istenmeyen kontroller audit dosyasından silinerek kaldırılabilir. İstenilirse “value_data” ve diğer değerler kurum ihtiyaçlarına göre değiştirilerek audit dosyası customize edilebilir.

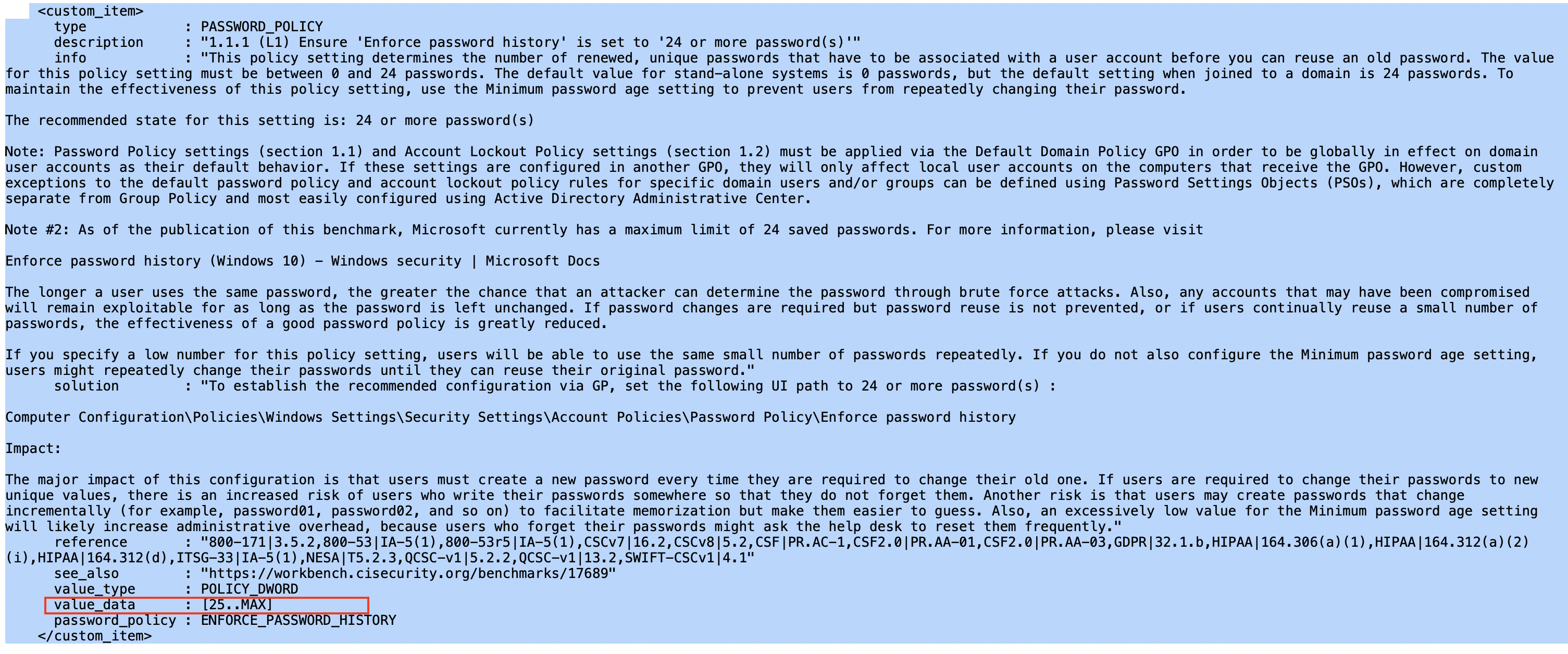

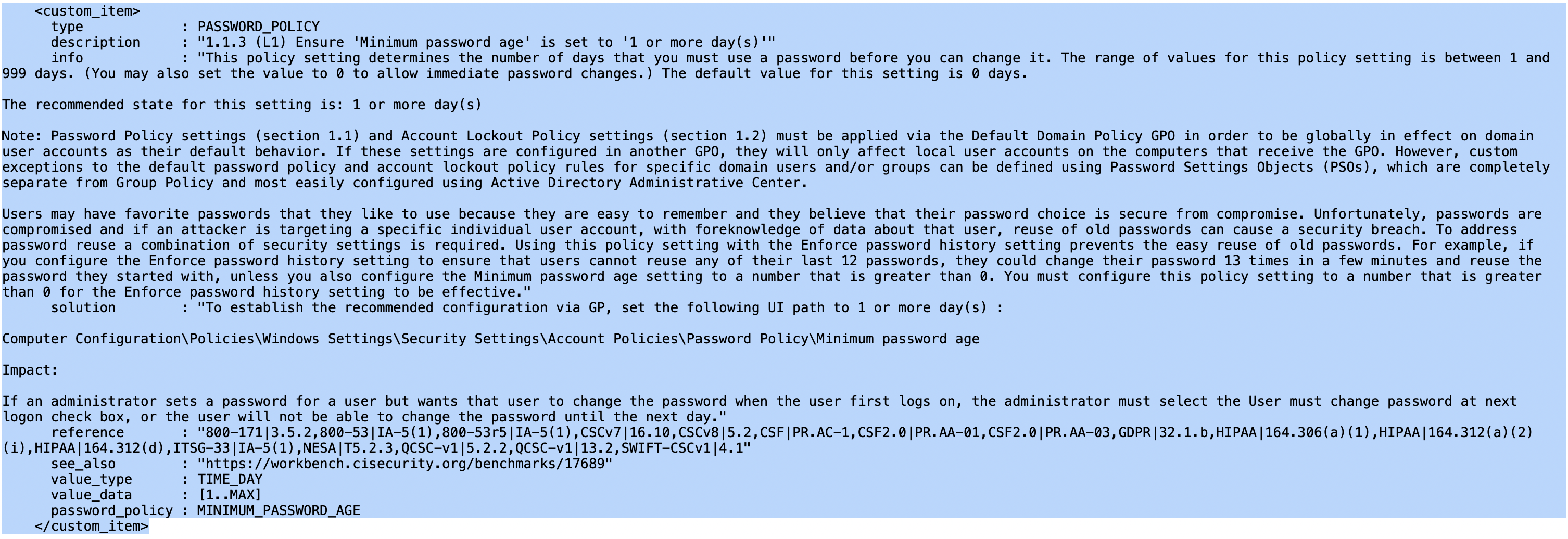

7) Audit Dosyasının Customize Edilmesi

Task: Daha önceki taramamızda olan “Enforce password history is set to 24 or more password(s)” kontrolünün 24 den 25 e ayarlanması. “Minimum password age is set to 1 or more day(s)” kontrolünün audit dosyasından kaldırılması.

Adım1) Audit dosyasında gerekli düzenlenmenin yapılması.

Update:

Delete:

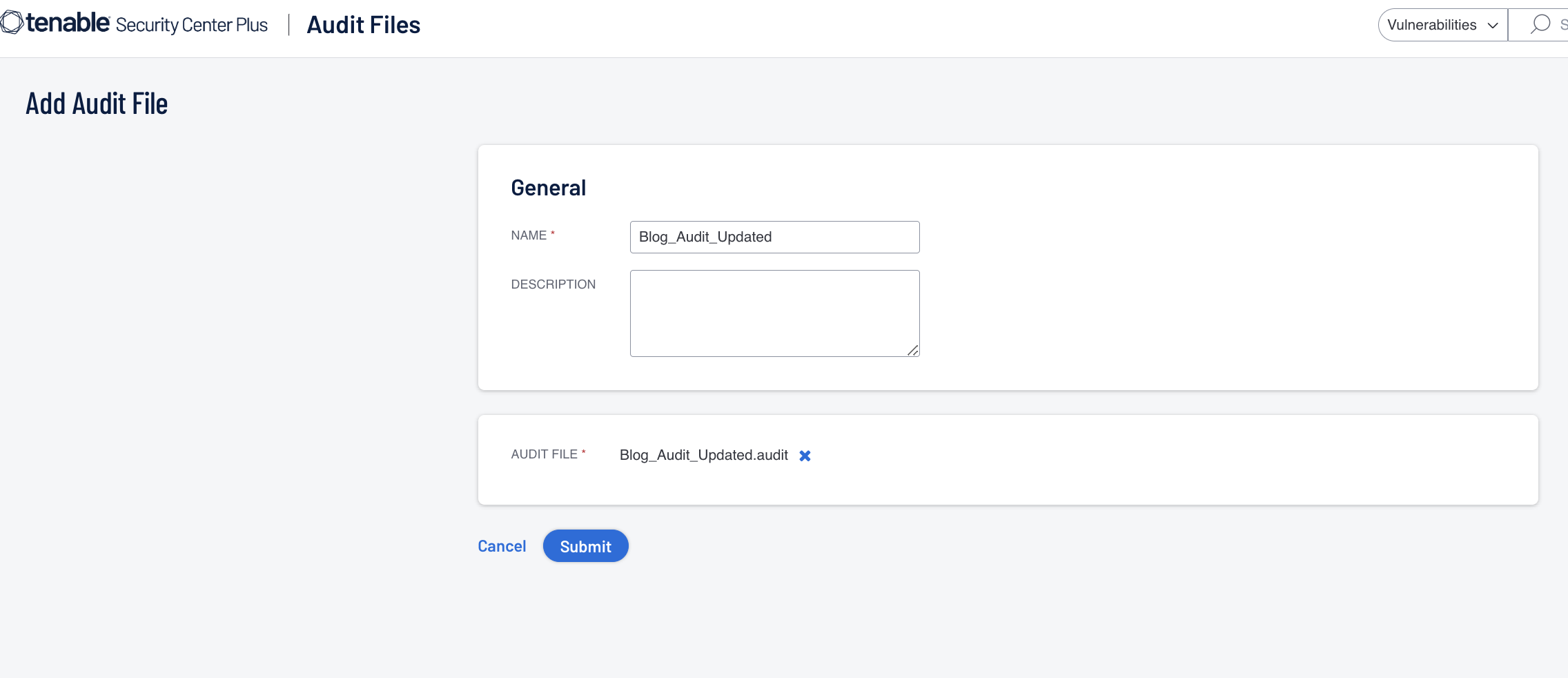

Adım2) Güncellenen audit dosyası Tenable’a import edilir.

Scans> Audit Files> Add> Advanced> Choose File> Blog_Audit_Updated.audit

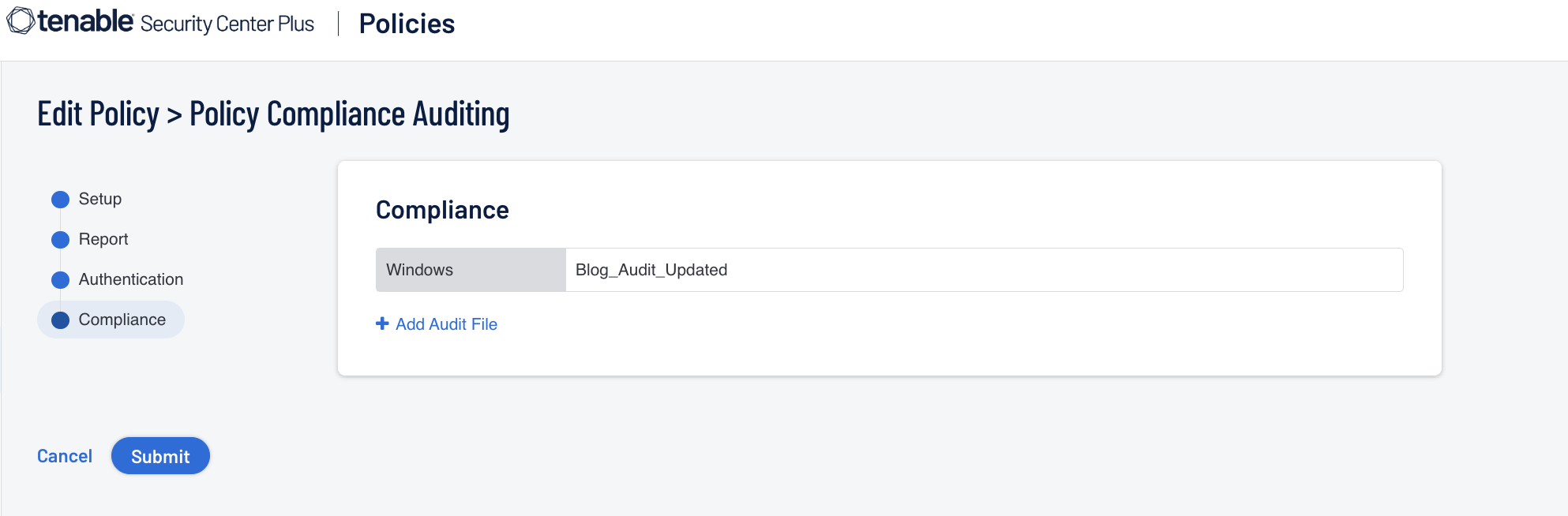

Adım3) Oluşturulan Policy’de compliance alanındaki audit dosyası değiştirilip tarama tekrarlanır.

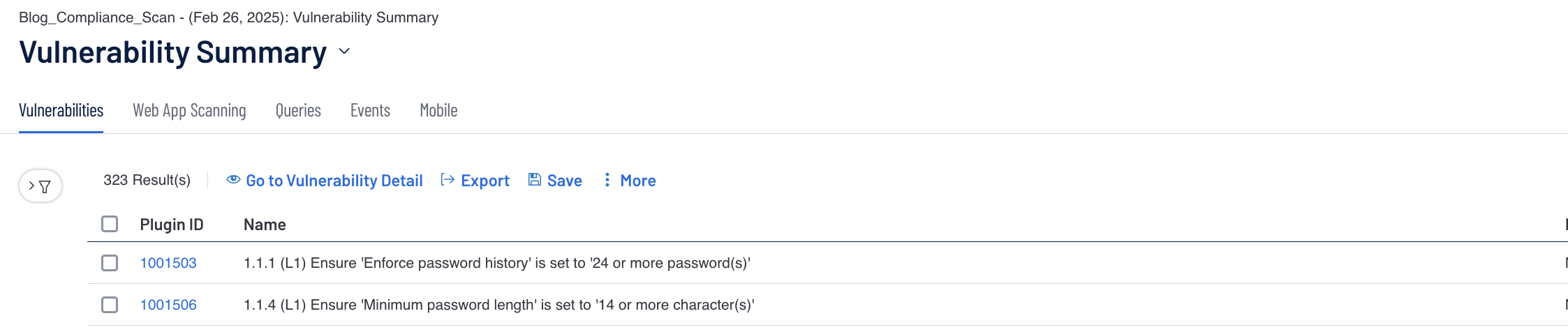

Adım4) Tarama Sonuçlarının Analiz Edilmesi

Aşağıdaki tarama sonucunda da görüldüğü üzere 1001503 plugini sonuçlarda tekrar çıkarken 1001505 plugini sonuçlarda görünmemiştir.

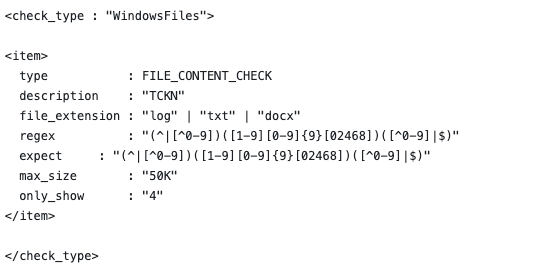

Bonus:

Full customize bir audit oluşturup kendi istediğimiz kontrolleride gerçekleştirebiliriz. Aşağıdaki örnek windows sunucularda tc kimlik numarasına dair hassas veri taraması yapmak için kullanılabilir.

Örn:

Custom Audit ile ilgili daha detaylı bilgi için aşağıdaki dökümanı inceleyebilirsiniz.

https://docs.tenable.com/nessus/compliance-checks-reference/Content/ComplianceCheckTypes.htm

Makalemi okuduğunuz için teşekkür ederim. Başka bir yazıda tekrar görüşmek dileğiyle!