Günümüzde kurumlar için bilgi güvenliği, yasal uyumluluk ve operasyonel şeffaflık artık bir tercih değil, bir gereklilik haline geldi. Bu noktada uyumluluk denetimi (compliance auditing), sistemlerin ve süreçlerin belirlenen güvenlik standartlarına, politika ve regülasyonlara uygun şekilde çalıştığından emin olmanın en etkili yollarından biridir.

Bu yazıda, OpenShift Container Platform üzerinde Tenable Nessus aracı kullanılarak gerçekleştirilen compliance auditing taraması sürecini adım adım ele alacağız. Amacımız, konteyner tabanlı bir ortamda güvenlik ve uyumluluk kontrollerinin nasıl sağlandığnı göstermektir.

https://docs.tenable.com/integrations/OpenShift/Content/ConfigureOpenShift.htm

Openshift Tarafındaki Adımlar:

1- Service Account Oluşturulması:

-OpenShift web console arayüzüne giriş yapılır. User Management > Service Accounts bölümünden aşağıdaki örneğe benzer bir YAML dosyası tanımlanarak bir Service Account oluşturulur.

2- Secret Oluşturulması:

- Workloads > Secrets kısmında oluşturmuş olduğumuz service account için bir secret oluşturmamız gerekir. Bu secret içerisinde token barındırır. Bu tokenı ilerleyen adımlarda Nessus tarafında credential tanımlarken kullanacağız.

3- Secret Token’in Alınması:

Openshift terminalinde aşağıdaki komutlar çalıştırılır;

$ oc describe sa service-account-name İle Nessus için tanımladığımız Service Account’u görüntüleriz. Çıktıda bu account’a bağlı olan token adı yansımaktadır.

$ oc describe secret service-account-name-token Bu komut ile service account’un token bilgisi listelenir. Token bilgisi not edilir. Örnek ekran görünütüsü aşağıdaki gibidir.

Bu token’ı ayrıca web console üzerinde de alabiliriz:

Secrets > Oluşturulan secret seçilir. > token

4- Role oluşturma:

- Openshift tarafında son adım olarak User Management > Roles kısmından görselde gözüken yetkilerle rol oluşturulur.

-Daha sonra oluşturulan bu rol, Nessus için oluşturulan Service Account’a Role Binding yöntemiyle atanır.

Nessus Tarafındaki Adımlar:

-

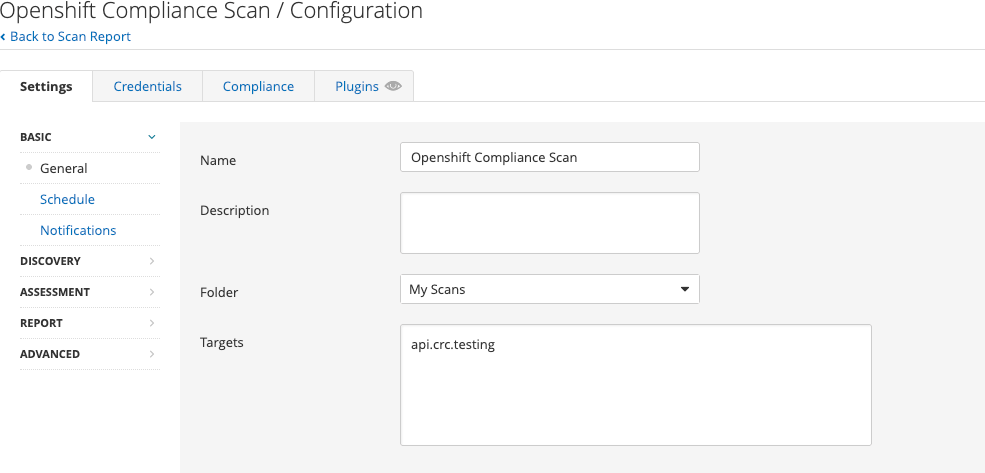

Nessus Scanner’ın 8834 portundaki arayüzüne giriş yapılır.

-

New Scan > Policy Compliance Auditing seçilerek yeni bir tarama oluşturulur.

-

Target kısmına, Red Hat OpenShift Container Platform API hostname’i girilir.

- Credentials bölümünde, OpenShift tarafında alınan Secret Token ve port bilgisi tanımlanır. OpenShift tarafında SSL yapılandırılmışsa, bağlantı HTTPS olarak seçilir.

- Compliance sekmesinde, Tenable tarafından OpenShift için sağlanan compliance dosyaları seçilir. Tüm yapılandırmalar tamamlandıktan sonra tarama başlatılır.

-Tarama sonucunda uyumluluk durumlarına göre sonuçlar listelenir. Passed olanlar uyumlu olurken, uyumsuz olanlar Failed olarak yansımaktadır. Ek olarak, Warning olanlar ile uyumluluğun sağlanabilmesi için öneri veya uyarı niteliğindeki kontroller listelenir.